![]() Les écoles sont fermées, les populations sont invitées à rester chez elles et de nombreuses entreprises permettent à leurs collaborateurs de travailler à distance. Par conséquent, les plateformes de communication vidéo sont la norme quotidienne. Tandis que l’intérêt et l’utilisation de ces plateformes augmentent, les cybercriminels ont pris une longueur d’avance. Par exemple, Check Point Research a récemment découvert une technique qui aurait pu permettre à un pirate d’identifier et de participer à des réunions Zoom actives.

Les écoles sont fermées, les populations sont invitées à rester chez elles et de nombreuses entreprises permettent à leurs collaborateurs de travailler à distance. Par conséquent, les plateformes de communication vidéo sont la norme quotidienne. Tandis que l’intérêt et l’utilisation de ces plateformes augmentent, les cybercriminels ont pris une longueur d’avance. Par exemple, Check Point Research a récemment découvert une technique qui aurait pu permettre à un pirate d’identifier et de participer à des réunions Zoom actives.

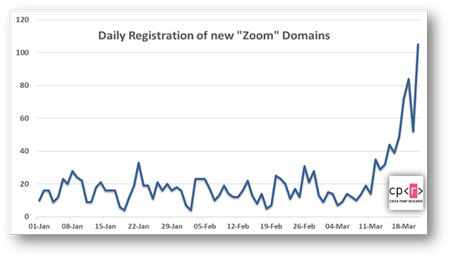

Les plateformes de communication en ligne sont devenues essentielles pour de nombreux ménages et de nombreuses entreprises, mais il est important de suivre quelques conseils pour une utilisation sûre de Zoom. Au cours des dernières semaines, nous avons assisté à une augmentation importante des nouveaux enregistrements de domaines comportant le mot « zoom », qui est l’une des plateformes de communication vidéo les plus utilisées dans le monde. Depuis le début de l’année, plus de 1 700 nouveaux domaines ont été enregistrés, dont 25 % d’entre eux au cours de la semaine dernière. Parmi ces domaines enregistrés, 4 % présentent des caractéristiques suspectes. Zoom n’est cependant pas la seule application ciblée par les cybercriminels. De nouveaux sites de phishing ont été découverts pour toutes les principales applications de communication, y compris le site officiel classroom.google.com, imité notamment par googloclassroom[.]com et googieclassroom[.]com.

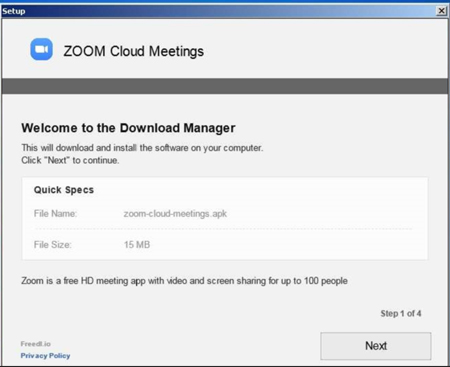

Nous avons également détecté des fichiers malveillants portant des noms tels que « zoom-us-zoom_##########.exe » et « microsoft-teams_V#mu#D_##########.exe » (# représentant différents chiffres). L’exécution de ces fichiers entraîne l’installation de l’outil InstallCore sur l’ordinateur des victimes, qui pourrait potentiellement conduire à l’installation de logiciels malveillants supplémentaires.

Avec la dématérialisation croissante des processus d’entreprise, il est extrêmement important d’adopter les bons comportements pour limiter les risques sur Internet. Vous trouverez ci-dessous les recommandations de Check Point pour vous aider à vous protéger :

1. Faites preuve de prudence avec les emails et les fichiers reçus d’expéditeurs inconnus, surtout s’ils proposent des offres spéciales ou des réductions.

2. N’ouvrez pas de pièces jointes inconnues et ne cliquez pas sur les liens contenus dans les emails.

3. Méfiez-vous des noms de domaine sosies, des fautes d’orthographe dans les emails et les sites web, et des expéditeurs d’emails inconnus.

4. Vérifiez que vous faites vos achats auprès d’une source authentique. NE cliquez PAS directement sur des liens de promotion dans des emails. Recherchez plutôt le détaillant souhaité sur Google, puis cliquez sur le lien figurant sur la page des résultats de Google.

5. Stoppez les attaques zero-day grâce à une cyberarchitecture holistique de bout en bout.

90 % des cyberattaques commencent par une campagne de phishing. Est-ce que vous en faites assez pour protéger les vecteurs d’attaque de votre entreprise ? Lisez le livre blanc Les humains sont votre maillon le plus faible pour découvrir les risques quotidiens posés par les e-mails de phishing