Trend Micro Incorporated, entreprise japonaise parmi les leaders mondiaux en matière de cybersécurité, publie les résultats d’une nouvelle étude portant sur les attaques de ransomwares ciblant les installations industrielles. Intitulée ‘2020 Report on Threats Affecting ICS Endpoints’, l’étude met en évidence le risque croissant de temps d’arrêt et de vol de données sensibles résultant de ces attaques.

Trend Micro Incorporated, entreprise japonaise parmi les leaders mondiaux en matière de cybersécurité, publie les résultats d’une nouvelle étude portant sur les attaques de ransomwares ciblant les installations industrielles. Intitulée ‘2020 Report on Threats Affecting ICS Endpoints’, l’étude met en évidence le risque croissant de temps d’arrêt et de vol de données sensibles résultant de ces attaques.

« Les systèmes de contrôle industriels sont particulièrement complexes à sécuriser, exposant de nombreuses brèches que les attaquants exploitent avec une détermination croissante », explique Nurfedin Zejnulahi, Directeur Technique France chez Trend Micro. « Les attaques par ransomwares constituent un véritable fléau, au point que « Les attaques par ransomwares constituent un véritable fléau, au point que le gouvernement américain les place sur le même plan que le terrorisme. Dans ce contexte, nous espérons que nos récentes recherches aideront les fabricants industriels à prioriser et accentuer leurs efforts de sécurité pour faire face à ces menaces. »

Les systèmes de contrôle industriels (ICS) sont au centre des installations des services publics, des sites de production et autres activités sensibles, où ils sont utilisés pour surveiller et contrôler les processus industriels sur les réseaux IT/OT. Susceptible d’interrompre l’activité pendant plusieurs jours, la présence d’un ransomware sur ces derniers peut entraîner un risque majeur, à savoir la mise à disposition de projets de conception, de programmes et autres documents sensibles sur le dark web.

Parmi les principales conclusions de l’étude :

![]() Les variants des ransomwares Ryuk (20%), Nefilim (14,6%), Sodinokibi (13,5%) et LockBit (10,4%) ont représenté plus de la moitié des infections sur les systèmes ICS en 2020.

Les variants des ransomwares Ryuk (20%), Nefilim (14,6%), Sodinokibi (13,5%) et LockBit (10,4%) ont représenté plus de la moitié des infections sur les systèmes ICS en 2020.

![]() Les attaquants ciblent les endpoints ICS pour miner des cryptomonnaies en exploitant des systèmes d’exploitation non patchés et encore vulnérables à EternalBlue.

Les attaquants ciblent les endpoints ICS pour miner des cryptomonnaies en exploitant des systèmes d’exploitation non patchés et encore vulnérables à EternalBlue.

![]() Des variantes du virus Conficker se répandent sur les endpoints ICS exécutant des systèmes d’exploitation plus récents et en forçant les partages d’administration.

Des variantes du virus Conficker se répandent sur les endpoints ICS exécutant des systèmes d’exploitation plus récents et en forçant les partages d’administration.

![]() Les anciens malwares tels qu’Autorun, Gamarue et Palevo sont encore répandus sur les réseaux IT/OT et se propageant via des supports de stockage amovibles.

Les anciens malwares tels qu’Autorun, Gamarue et Palevo sont encore répandus sur les réseaux IT/OT et se propageant via des supports de stockage amovibles.

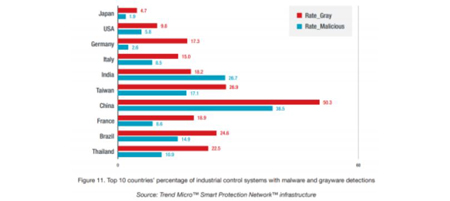

![]() La France fait partie des 10 pays comptant le plus grand nombre de réseaux IT/OT intégrant des endpoints ICS.

La France fait partie des 10 pays comptant le plus grand nombre de réseaux IT/OT intégrant des endpoints ICS.

L’étude révèle que les environnements ICS sont à la fois affectés par les nouveaux malwares (ransomwares et coinminers) et par les malwares traditionnels (virus infectant les fichiers). Toutefois, les graywares applications ou fichiers non classés parmi les virus ou les chevaux de Troie, mais capables de nuire à la performance des appareils et d’entraîner des risques de sécurité majeurs- constituent également une menace non négligeable.

« Il est indispensable que les équipes sécurité et celles en charge de l’OT coopèrent de façon plus étroite. En travaillant conjointement, ces dernières seront en mesure d’identifier les systèmes clés et les dépendances, telles que la compatibilité du système d’exploitation et les exigences de disponibilité, pour développer in fine des stratégies de sécurité plus efficaces », commente Nurfedin Zejnulahi.

Parmi les recommandations proposées par Trend Micro aux industriels :

![]() Appliquez rapidement les correctifs. Si cela n’est pas possible, segmentez le réseau ou utilisez des solutions de « patching » virtuel disponibles sur le marché

Appliquez rapidement les correctifs. Si cela n’est pas possible, segmentez le réseau ou utilisez des solutions de « patching » virtuel disponibles sur le marché

![]() Luttez contre les ransomwares en atténuant les causes de l’infection via des outils de monitoring des applications et de détection et de réponse aux menaces pour analyser les systèmes à la recherche d’IoC (indicateur de compromission)

Luttez contre les ransomwares en atténuant les causes de l’infection via des outils de monitoring des applications et de détection et de réponse aux menaces pour analyser les systèmes à la recherche d’IoC (indicateur de compromission)

![]() Limitez les partages de réseau et appliquez des combinaisons nom d’utilisateur/mot de passe robustespour empêcher tout accès non autorisé par le biais d’attaques par force brute visant à déchiffrer des identifiants

Limitez les partages de réseau et appliquez des combinaisons nom d’utilisateur/mot de passe robustespour empêcher tout accès non autorisé par le biais d’attaques par force brute visant à déchiffrer des identifiants

![]() Utilisez des services IDS (détection d’intrusion) ou IPS (prévention d’intrusion) pour définir le comportement normal du réseau et mieux identifier les activités suspectes

Utilisez des services IDS (détection d’intrusion) ou IPS (prévention d’intrusion) pour définir le comportement normal du réseau et mieux identifier les activités suspectes

![]() Analysez les endpoints ICS dans des environnements isolés à l’aide d’outils autonomes

Analysez les endpoints ICS dans des environnements isolés à l’aide d’outils autonomes

![]() Mettez en place des kiosques d’analyse antimalware pour permettre l’examen des lecteurs amovibles utilisés pour transférer des données entre endpoints isolés

Mettez en place des kiosques d’analyse antimalware pour permettre l’examen des lecteurs amovibles utilisés pour transférer des données entre endpoints isolés

![]() Appliquez le principe du moindre privilège aux administrateurs et opérateurs du réseau OT

Appliquez le principe du moindre privilège aux administrateurs et opérateurs du réseau OT