Des solutions complémentaires viennent renforcer la sécurité des endpoints en fonction des différentes problématiques rencontrées par les organisations.

Des solutions complémentaires viennent renforcer la sécurité des endpoints en fonction des différentes problématiques rencontrées par les organisations.

Avec la prolifération du ransomware (+300% de croissance depuis 2015) et une plus grande sophistication des attaques, les entreprises se trouvent confrontées à repenser leur système de défense des endpoints.

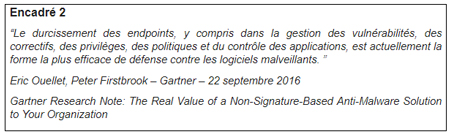

Il est désormais loin le temps où l’on installait un antivirus sur les endpoints qui s’appuie sur une simple analyse de signatures sans trop se préoccuper de sa réelle gestion. Outre la prévention nécessaire mais faillible, les entreprises doivent à la fois renforcer leur posture de sécurité, contenir et traiter les incidents de sécurité tout en renforçant leurs capacités de réponse en cas d’attaque. Le tout avec un minimum d’automatisation et d’orchestration. La tâche est d’autant plus complexe qu’elle s’appuie souvent avec l’avènement du BYOD sur des équipements variés (PC/Mac, smartphones et tablettes), qui échappent en partie au contrôle des équipes IT.

Si les éditeurs historiques d’antivirus ont amélioré leurs solutions de protection avec plus ou moins de succès, de nouveaux acteurs ont développé des logiques de protection différentes au travers des solutions baptisées EPP (Endpoint Protection Platform) et EDR (Endpoint Detection Response).

L’objectif de ces solutions est de mieux s’armer face aux nouvelles attaques (dont certaines ne s’exécutent qu’en mémoire. Attaques appelée « fileless »), à leur capacité de mutations élevées et aux techniques d’évasion efficaces employées par les attaquants.

Rappelons que 95% des malwares ont une durée de vie de moins de 30 jours avec, pour 80% de variantes de codes malveillants moins d’une semaine d’existence.

Ces protections se fondent sur de l’analyse comportementale, de l’analyse statique et dynamique de code, du machine learning pour ne citer que quelques exemples. À cela s’ajoute la partie EDR adoptée par les grandes entreprises et les SOC (Security Operations Center) pour lutter contre la fuite d’information. On notera que le fil des différences devient de plus en plus réduit entre les solutions d’EPP et d’EDR ; le cabinet Gartner y voyant la reconnaissance d’une convergence entre ces approches dès 2019.

Si au sein de l’Hexagone, les entreprises mettant en œuvre un EPP/EDR le font en sus de leur protection virale dans une optique complémentaire de sécurité, on constate - outre-Atlantique - que certaines entreprises ont déjà franchi le pas de se séparer purement et simplement de leur antivirus. Elles se trouvent en cela confortées par des tests de laboratoire à l’instar d’AV-TEST qui estampille les solutions de sécurité pouvant remplacer un antivirus traditionnel face aux menaces actuelles réelles.

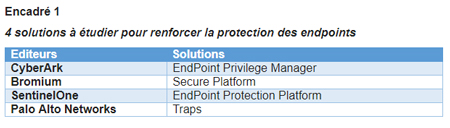

Dans cette catégorie de solutions, Palo Alto Networks et SentinelOne font partie des acteurs qui se distinguent en termes de réussite aux tests de laboratoires indépendants.

Deux autres solutions de sécurité méritent pleinement l’attention des directions informatiques et responsables sécurité. La première est CyberArk Endpoint Privilege Manager (EPM). Fruit du rachat de Viewfinity en 2015, cette solution permet, entre autres bénéfices, d’appliquer pleinement le principe de sécurité dit de moindre privilège en élevant les droits d’administration pour les seules fonctions et applications autorisées. EPM permet aussi le stockage du mot de passe de l’administrateur local dans son coffre-fort CyberVault. Ajoutons enfin qu’EPM offre une protection avancée contre les attaques touchant les informations d’identification (credentials).

La solution Bromium, elle, s’appuie sur une technologie de micro-virtualisation par isolation matérielle (CPU) pour vous protéger des emails frauduleux, spear-phishing et téléchargement malveillants. Ainsi lorsque vous téléchargez un code malveillant dans votre navigateur, celui-ci ne s’exécutera que dans une micro machine virtuelle éphémère, isolée du reste de votre poste. C’est ce qui avait fait dire à Bob Bigman, ancien RSSI de la CIA, que « Bromium est l’avancée la plus significative en matière de sécurité depuis des décennies ».

In fine, en fonction des différentes problématiques liées à votre organisation, les équipes IT disposent d’une panoplie d’outils permettant de réduire de manière significative votre surface d’attaque.