![]() Check Point Research rapporte qu’Emotet a fait son retour après un été tranquille, devenant ainsi le deuxième logiciel malveillant le plus répandu au monde. Qbot a également fait son retour dans l’index pour la première fois depuis 2021, tandis que le secteur de l’éducation reste attaqué.

Check Point Research rapporte qu’Emotet a fait son retour après un été tranquille, devenant ainsi le deuxième logiciel malveillant le plus répandu au monde. Qbot a également fait son retour dans l’index pour la première fois depuis 2021, tandis que le secteur de l’éducation reste attaqué.

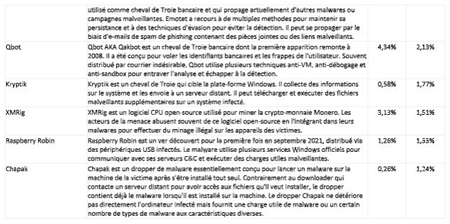

Check Point® Software Technologies Ltd., l’un des principaux fournisseurs mondiaux de solutions de cybersécurité, a publié son dernier indice mondial des menaces pour novembre 2022. Ce mois-ci a vu le retour d’Emotet, un malware troyen ambitieux qui avait fait une courte pause pendant la période estivale. Qbot s’est hissé à la troisième place pour la première fois depuis juillet 2021, avec un impact mondial de 4 %, et on a constaté une augmentation notable des attaques de Raspberry Robin, un ver sophistiqué qui utilise généralement des clés USB malveillantes pour infecter les machines.

En juillet 2022, Check Point Research (CPR) a signalé une diminution significative de l’impact mondial et de l’activité d’Emotet, soupçonnant que son absence ne serait que temporaire. Comme prévu, le cheval de Troie malveillant à propagation automatique remonte à nouveau dans l’indice, atteignant la deuxième place des logiciels malveillants les plus répandus en novembre, avec un impact de 4 % sur les organisations dans le monde. Si Emotet était au départ un cheval de Troie bancaire, sa conception modulaire lui a permis de se transformer en distributeur d’autres types de malwares, et il est couramment diffusé par le biais de campagnes de phishing. La prévalence accrue d’Emotet pourrait être en partie due à une série de nouvelles campagnes de malspam lancées en novembre, qui sont conçues pour distribuer les charges utiles du cheval de Troie bancaire IcedID.

Par ailleurs, pour la première fois depuis juillet 2021, Qbot, un cheval de Troie qui vole les informations d’identification bancaires et les frappes au clavier, a atteint la troisième place de la liste des principaux logiciels malveillants, avec un impact global de 4 %. Les acteurs de la menace derrière ce malware sont des cybercriminels motivés par des raisons financières, qui volent des données financières, des informations d’identification bancaires et des informations de navigation Web à partir de systèmes infectés et compromis. Lorsque les acteurs de la menace Qbot parviennent à infecter un système, ils installent une porte dérobée pour donner accès aux opérateurs de ransomware, ce qui entraîne une double extorsion. En novembre, Qbot a tiré parti d’une vulnérabilité Windows Zero-Day pour offrir aux acteurs de la menace un accès complet aux réseaux infectés.

Ce mois-ci a également vu une augmentation de Raspberry Robin, un ver sophistiqué qui utilise des clés USB malveillantes contenant des fichiers de raccourci Windows qui semblent légitimes mais infectent en fait les machines de la victime. Microsoft a constaté qu’il a évolué d’un ver largement distribué à une plateforme d’infection pour la distribution de logiciels malveillants, liée à d’autres familles de logiciels malveillants et à d’autres méthodes d’infection au-delà de sa propagation initiale par clé USB.

"Si ces logiciels malveillants sophistiqués peuvent rester en sommeil pendant les périodes plus calmes, les dernières semaines nous rappellent brutalement qu’ils ne le resteront pas longtemps. Nous ne pouvons pas nous permettre d’être complaisants, il est donc important que chacun reste vigilant lorsqu’il ouvre des e-mails, clique sur des liens, visite des sites Web ou partage des informations personnelles", a déclaré Maya Horowitz, vice-présidente de la recherche chez Check Point Software.

Le CPR a également révélé que "Web Servers Malicious URL Directory Traversal" est la vulnérabilité la plus couramment exploitée, avec un impact sur 46 % des organisations dans le monde, suivie de près par "Web Server Exposed Git Repository Information Disclosure" avec un impact de 45 %. En novembre, le secteur de l’éducation et de la recherche est resté en tête des secteurs les plus attaqués dans le monde.