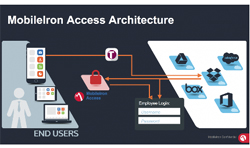

MobileIron Inc. (NASDAQ : MOBL), leader en sécurité mobile d’entreprise, a annoncé aujourd’hui le lancement de MobileIron Access, le dernier module complétant le portfolio des fonctionnalités de sécurité pour la protection des données d’entreprise. MobileIron Access établit une nouvelle exigence en matière de sécurité : applications, terminaux et utilisateurs doivent être systématiquement reconnus comme fiables par la solution de sécurité pour pouvoir accéder aux données sur le Cloud de l’entreprise. MobileIron Access intègre les applications Cloud professionnelles les plus connues, dont Box, Google Apps for Work, Office 365 et Salesforce.

MobileIron Inc. (NASDAQ : MOBL), leader en sécurité mobile d’entreprise, a annoncé aujourd’hui le lancement de MobileIron Access, le dernier module complétant le portfolio des fonctionnalités de sécurité pour la protection des données d’entreprise. MobileIron Access établit une nouvelle exigence en matière de sécurité : applications, terminaux et utilisateurs doivent être systématiquement reconnus comme fiables par la solution de sécurité pour pouvoir accéder aux données sur le Cloud de l’entreprise. MobileIron Access intègre les applications Cloud professionnelles les plus connues, dont Box, Google Apps for Work, Office 365 et Salesforce.

Les solutions de sécurité sont habituellement optimisées soit pour le mobile via la gestion de la mobilité en entreprise (EMM), soit pour le Cloud via un courtier de sécurité des accès sur le Cloud (CASB). Mais il existe un écart entre ces solutions en silos qui laissent les données de l’entreprise vulnérables.

À l’ère du PC, l’identité de l’utilisateur était la seule chose qui comptait. Une entreprise confiait un ordinateur à un collaborateur et cet ordinateur était le seul terminal capable d’accéder aux applications de l’entreprise hébergées sur les centres de données de l’entreprise derrière un pare-feu.. Le collaborateur était authentifié à l’aide d’un système de gestion de l’identité comme l’Active Directory et obtenait l’accès aux données de l’entreprise.

Ce modèle ne fonctionne cependant pas à l’ère du mobile et du Cloud dès lors que les utilisateurs peuvent accéder aux données en téléchargeant toute application qui utilise le service Cloud, s’authentifier, et partager ces données avec d’autres applications personnelles. Par exemple, un collaborateur peut utiliser le terminal d’un ami qui n’est pas géré par son entreprise pour accéder à Salesforce, télécharger des données clients et les sauvegarder sur son compte de stockage Cloud personnel. Pour empêcher cela, les entreprises doivent s’assurer, non seulement que le terminal et l’utilisateur sont fiables, mais aussi que l’application l’est également. Grâce à MobileIron Access, les entreprises peuvent, pour la première fois, s’assurer que seules les applications agréées utilisant les données appartenant à l’entreprise peuvent se connecter au service Cloud via des terminaux mobiles.

Access s’appuie sur le portefeuille de solutions de sécurité MobileIron à la pointe du marché :

![]() MobileIron Sentry protège les données en mouvement et bloque les accès aux terminaux non conformes ;

MobileIron Sentry protège les données en mouvement et bloque les accès aux terminaux non conformes ;

![]() MobileIron Tunnel fait de même pour les applications ;

MobileIron Tunnel fait de même pour les applications ;

![]() l’intégration d’Identity Access Management permet aux administrateurs informatiques de recourir à MobileIron pour prendre des décisions en matière d’accès en fonction de l’état du terminal et de l’identité de l’entreprise de l’utilisateur ;

l’intégration d’Identity Access Management permet aux administrateurs informatiques de recourir à MobileIron pour prendre des décisions en matière d’accès en fonction de l’état du terminal et de l’identité de l’entreprise de l’utilisateur ;

![]() aujourd’hui, MobileIron Access fait de même pour les services Cloud.

aujourd’hui, MobileIron Access fait de même pour les services Cloud.

« Avec MobileIron Access, nous apportons au marché la réponse que les clients attendaient en matière de sécurité », explique Barry Mainz, PDG de MobileIron. « Grâce à MobileIron Access, les clients disposent de la meilleure solution disponible qui s’intègre dans leur technologie existante comme leur fournisseur d’identités, et elle ne requiert aucune modification des applications Cloud. C’est la sécurité des données, en toute simplicité ».

MobileIron Access :

![]() est conçu pour permettre le contrôle des accès aux services Cloud de l’entreprise, dont Box, Google Apps for Work, Office 365 et Salesforce

est conçu pour permettre le contrôle des accès aux services Cloud de l’entreprise, dont Box, Google Apps for Work, Office 365 et Salesforce

![]() bloque les accès aux services Cloud depuis des applications et des terminaux non autorisés par le service informatique

bloque les accès aux services Cloud depuis des applications et des terminaux non autorisés par le service informatique

![]() s’intègre aux fournisseurs d’identités (IdP), dont ADFS et PingOne

s’intègre aux fournisseurs d’identités (IdP), dont ADFS et PingOne

![]() permet de connaître les utilisateurs, les applications et les terminaux qui accèdent au service Cloud à des fins d’audit et de conformité

permet de connaître les utilisateurs, les applications et les terminaux qui accèdent au service Cloud à des fins d’audit et de conformité

![]() prend en charge l’authentification fédérée avec SAML, la principale norme SSO

prend en charge l’authentification fédérée avec SAML, la principale norme SSO